2017年Android“间谍软件”年度总结报告 |

||||||||||||||||||||||||||||

| 来源:聚铭网络 发布时间:2018-02-07 浏览次数: | ||||||||||||||||||||||||||||

信息来源:FreeBuf

前言

|

| △ 管家 (housekeeper) | △ 清理 (Cleanup) |

|---|---|

| △ 安全 (safety) | △ 杀毒 (Antivirus) |

| △ 权限 (Authority) | △ Defender |

| △ 卫士 (Guardian) | △ Security |

此外,xRAT”间谍软件”还有强大的文件删除功能,能删除感染设备上的大部分内容或攻击者指定的文件,xRAT能远程指定的删除操作有:

删除SDCard上的照片文件;

删除SDCard上的音频文件;

清空设备,删除大部分内容,包括SDCard上的所有内容,/data/data下的应用和数据,以及/system/app下的系统应用;

删除指定的输入法应用,如QQ拼音、搜狗输入法等;

删除指定的社交应用,如微信、QQ、易信、Whatsapp等。

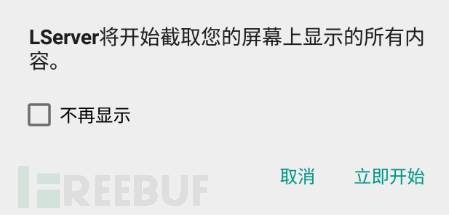

4、利用CVE-2015-3878漏洞的“间谍软件”

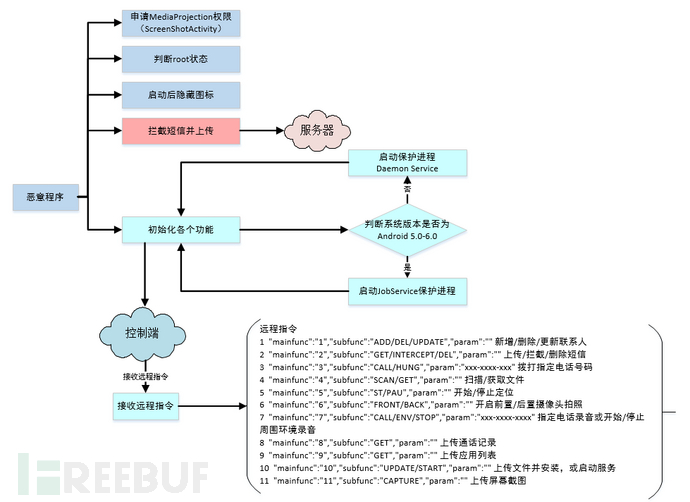

17年12月,Android MediaProjection 服务被曝高危漏洞(CVE-2015-3878),马上便有恶意开发者利用该漏洞开发恶意软件窃取用户信息。

MediaProjection服务是Google在Android 5.0中引入的,可以让应用开发者获取屏幕内容和记录系统音频。在Android5.0之前,应用开发者需要应用在 root权限下运行或者用设备的release key对应用进行签名,只有这样才可以使用系统保护的权限来获取屏幕内容。而Android5.0在引入了 MediaProjection服务后,应用只需通过intent请求系统服务的访问权限,且不需要在 AndroidManifest.xml中声明请求的权限。对系统服务的访问是通过SystemUI的弹窗来提示用户,让用户决定是否对想要获取屏幕内容的应用授权。攻击者可以用伪装消息来覆盖SystemUI的弹窗提示,诱使用户点击并授权攻击者的应用获取屏幕内容。

此次发现的恶意程序启动后隐藏图标,后台静默运行,利用屏幕录制漏洞(CVE-2015-3878)针对安卓5.0-6.0系统的手机进行屏幕截图,并使用进程保护技术,窃取用户隐私,接收指定地址发送的控制指令。该程序主要行为如下:

隐藏程序图标,欺骗用户隐藏行踪;

通过屏幕录制漏洞对屏幕持续截图并上传;

拦截短信,窃取用户WiFi密码等信息上传到指定服务器;

获取指定服务区下发的指令进行远程控制。

5、“双尾蝎”最新“间谍软件”GnatSpy

17年12月,趋势科技的安全研究人员发现一款新型移动恶意软件“GnatSpy”,据分析推测该恶意软件与臭名昭著的威胁组织APT-C-23(“双尾蝎”)有关。研究人员认为,GnatSpy是“双尾蝎”常用的VAMP移动恶意软件的变种,且比VAMP更加危险。此前360威胁情报中心发布报告指出,2016年 5月至2017年3月,“双尾蝎”组织瞄准中东地区,对巴勒斯坦教育机构、军事机构等重要领域展开了有组织、有计划、有针对性的长时间不间断攻击,攻击平台主要包括Windows 与 Android。

GnatSpy的功能与VAMP的早期版本类似,但是GnatSpy添加了更多接收端和服务,赋予这款恶意软件更多功能和模块化设计,且新变种还大大增加了对Java注解和反射方法的运用,以规避检测。GnatSpy还能从被感染的设备获取更多信息,包括SIM卡状态、电池、内存和存储使用情况。

研究人员表示,目前尚不清楚该组织如何将恶意文件传播给受害者。一种猜测是,“双尾蝎”组织将这些文件伪装“安卓设置”或“Facebook更新”这类应用发送给用户,让用户误以为这些文件是合法的成更新并下载安装在自己的设备上。研究人员称并未发现大量的此类应用,这说该组织的攻击限于具有针对性的特定组织或个人。

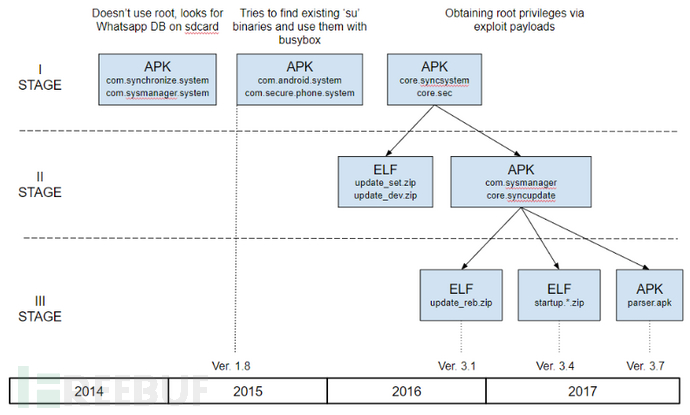

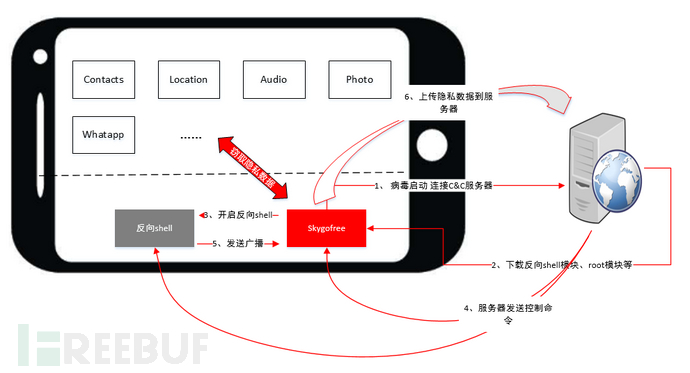

6、Skygofree”间谍软件”家族

18年1月,卡巴斯基实验室发布了一款强大的安卓监控软件Skygofree的分析报告,并认为它出自活跃在监控软件市场上的一家意大利IT公司。自 2014 年以来,安卓恶意软件 Skygofree 暗中增长了很多新功能,包括使用设备麦克风进行基于位置的录音、使用Android Accessibility Services 窃取 WhatsApp 消息,以及将受感染设备连接到受攻击者控制的恶意 Wi-Fi 网络等。目前Skygofree主要通过假冒移动网络运营商的网络作为传播途径。

图 Skygofree的发展时间线

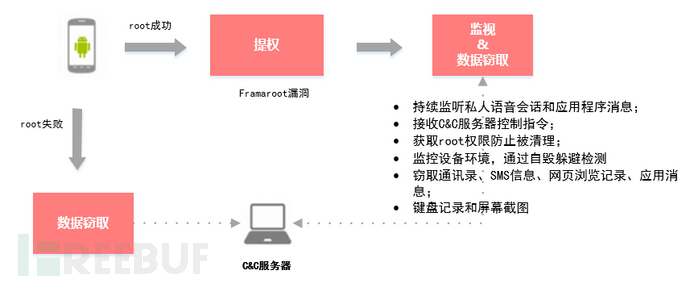

去年10月,Skygofree“间谍软件”的最新变种可以通过漏洞root受害者设备,并开启反向shell,接收来自C&C服务的控制指令,让黑客可以完全远程控制受感染的安卓手机,窃取用户隐私数据。Skygofree”间谍软件”的运行流程如下:

Skygofree“间谍软件”的主要能力和服务如下:

记录音频并将文件上传到远程服务器;

当用户位于某个地理位置时记录周遭音频;

通过运动检测追踪位置;

GSM追踪 (CID、LAC、PSC);

窃取手机剪贴板数据;

键盘记录功能;

搜索文件并将被盗文件上传到远程服务器;

Skygofree 可经由 HTTP、XMPP、二进制 SMS 和 FirebaseCloudMessaging协议控制;

创建一个新的 WiFi 连接并强迫用户手机连接。该功能通过强迫手机和网络连接,让位于同一网络的人员执行中间人流量嗅探攻击;

能将自己添加到华为设备的“受保护Apps”列表上。这个列表中的 app 能允许在手机屏幕关闭的情况下继续运行;

向受感染设备发送命令的反向shell;

包含 root利用 (CVE-2013-2094、CVE-2013-2595、CVE-2013-6282、CVE-2014-3153和CVE-2015-3636),来源于github开源项目android-rooting-tools;

能从即时消息 app 如 Line、Viber、WhatsApp、Facebook和 Facebook Messenger 中提取数据;

包含一个唯一利用,能使用Android Accessiblity 服务读取展示在WhatsApp 用户屏幕上的会话;

| 服务名称 | 目的 |

|---|---|

| AndroidAlarmManager | 上传最后录制的.amr音频 |

| AndroidSystemService | 声音录制 |

| AndroidSystemQueues | 运动检测的位置跟踪 |

| ClearSystems | GSM跟踪(CID,LAC,PSC) |

| ClipService | 剪贴板偷 |

| AndroidFileManager | 上传所有已渗透的数据 |

| AndroidPush | XMPP C&C协议(url.plus:5223) |

| RegistrationService | 通过HTTP注册C&C(url.plus/app/pro/) |

| …… |

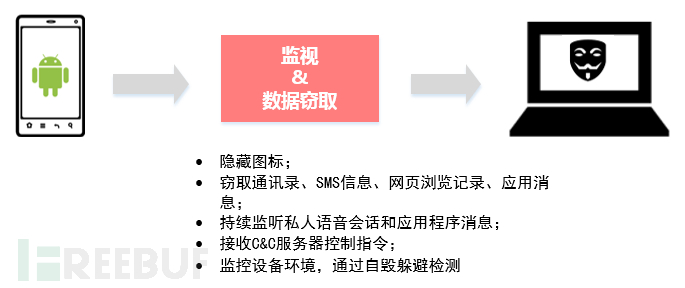

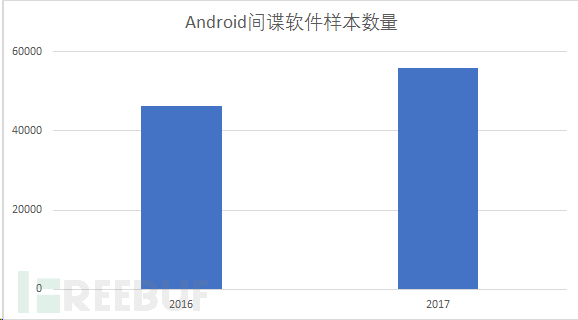

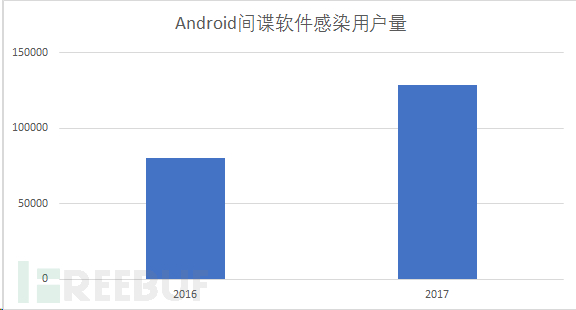

三、迅猛增长的商业“间谍软件”

在恶意”间谍软件”层出不穷的同时,Android平台的商业”间谍软件”应用的增长也非常迅猛,这类应用大部分都定位为家长控制(parental control)、手机定位找回等工具,但其实际功能与恶意”间谍软件”相差无几,甚至更为强大。用户甚至不用专门去暗网或地下论坛,直接在搜索引擎或应用市场上搜索关键词“android spy app、手机定位等”就能找到很多类似的应用程序。

3.1 商业”间谍软件”的基本特点

几乎所有的商业”间谍软件”应用程序都是需要用户手动地安装到目标的设备上,这也是这类商业“间谍软件”与传统的恶意”间谍软件”的根本差别所在。用户必须手工的下载应用程序、安装并输入购买后获取到的激活凭证来运行应用。在此之后,安装的间谍应用程序就从设备上隐身了,整个安装通常只需要几分钟的事件。其中一些商业“间谍软件”还会利用设备的管理权限在目标手机上获得持久性和自我保护功能。

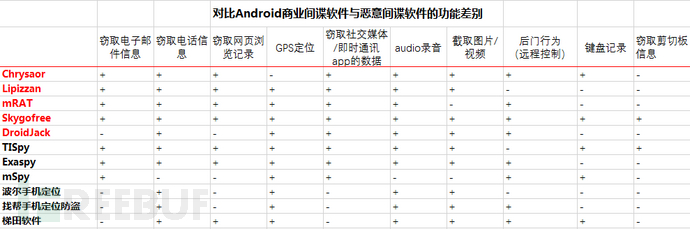

3.2 商业“间谍软件”与恶意“间谍软件”的功能对比

根据对市面上主流的商业“间谍软件”进行调查统计,大多数商业化间谍软都具有以下几种功能:

窃取短信信息;

窃取电话信息(日志/录音);

GPS跟踪;

窃取浏览器数据(历史记录/书签);

窃取手机上存储的照片/视频;

窃取通讯录信息(包括电子邮件地址,甚至照片)

如果您对上述这些功能还没有什么概念的话,我们不妨对比一下Android平台上流行的商业”间谍软件”与之前介绍的恶意”间谍软件”的实际功能。

通过对比可以看出,Android平台上流行的商业“间谍软件”和臭名昭著的恶意“间谍软件”的功能并没有太大的差别。

3.3 商业”间谍软件”的危害

虽然商业“间谍软件”都标榜自己有这合理的使用场景,目的给有需要的用户提供合法的帮助,但是很多商业“间谍软件”都存在被滥用的可能。一方面,”间谍软件”的滥用可能恶化家庭成员或组织成员间的关系,这不仅侵犯了被监控人的隐私,而且可能引起暴力事件;另一方面,由于一些商业”间谍软件”的开发者安全意识不够,将获取的用户隐私数据简单的存储在服务器上。那些原本是想要监视他们的家庭、亲人、孩子或下属的私生活而安装”间谍软件”的人,他们不知道的是,这些信息被上传到服务器上后,还可能够被其他人获得,造成数据泄露或其他不愉快的后果;最后,由于很多”间谍软件”需要root权限,在设备上安装这样的应用程序,会增大感染恶意软件的风险,对我们的手机安全造成影响。

四、坊间流传甚广的RAT制作工具

在恶意“间谍软件”和商业“间谍软件”迅猛增加的同时,很多Android RAT工具也扩散开来。 RAT意即远程访问木马,指的一种特殊的恶意软件通过一个客户端组件感染用户电脑,随后与服务器开始通信,允许攻击者从目标窃取数据、对用户实施监控、甚至是控制用户电脑。RAT一直是黑市上非常吃香的的抢手货,其中Android RAT主要有DroidJack、SpyNote、AndroidRAT 、dendroid、DarkComet和OmniRAT等,品类繁多,功能齐全,这类工具一般售价在几十到几百美元之间。然而,不少RAT工具被破解之后在网上大肆流传,各式的破解版和教程随处可见。

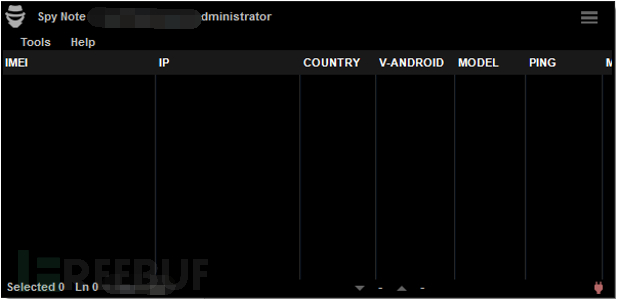

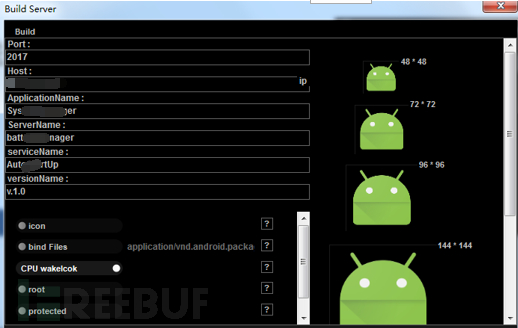

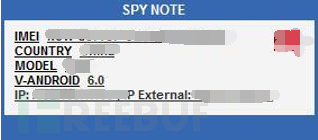

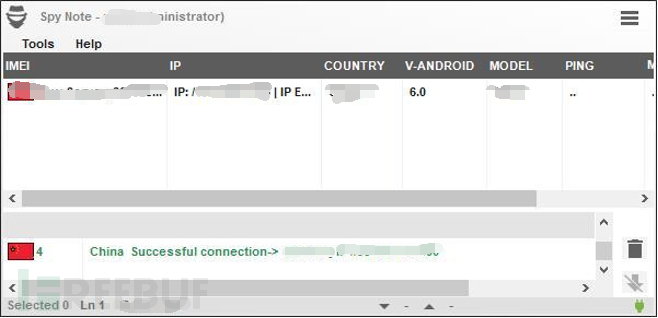

这类RAT工具一般使用都十分简单,以Spynote为例,只需简单几个步骤你就可以制作一个“间谍软件”并实施监控了。

步骤1、打开Spynote工具,指定端口号;

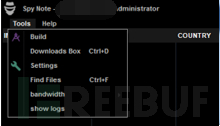

步骤2、选择Tools—Build来创建APK,设置相关参数,Port:外网端口、Host:外网IP、APK的包名、服务名和版本号,填写完毕后点击Build即可创建。

步骤3、将生成的APK发送至目标手机,手机安装运行后即可上线,且SpyNote生成的APK在设备上会自动隐藏。

SpyNote的功能强大, 主要功能有:

可以生成一个APK,绑定在被控手机的任何APP上

可在电脑端控制手机,包括浏览、传输、删除文件等

可进行SMS短信收发和查看功能

可以控制手机的电话功能

联系人管理

麦克风监听

GPS定位

APP管理

文件管理

查看手机系统信息

命令行控制

其他的RAT基本与Spynote大同小异,此类RAT的泛滥势必会导致Android”间谍软件”的增长,对我们的隐私安全造成极大的危害。

五、移动端间谍软件的迅猛发展给网络安全带来的新挑战

在过去的2017年,“影子经济人”在网上公布多款NSA(美国国家安全局)网络武器库的攻击武器,随后,使用了“永恒之蓝”漏动的勒索病毒“WannaCry”就横扫全球,给很多国家、组织和人民造成了巨大的损失,以一种震撼的方式展示了这些网络攻击武器的可怕。在移动互联网迅速发展的今天,网络安全较传统的PC时代的网络安全发生了较为深刻的变化,移动端间谍软件的泛滥也给我们用户、企业和国家带来了更多新的挑战:

1、对终端用户来讲,由于移动设备与我们的日常生活日益紧密,移动端间谍软件的入侵,不仅能窃取我们的隐私,获取我们的敏感数据,还能监控我们的日常生活,切实给我们的人身安全和财产安全带来的极大的威胁;

2、对企业和组织来讲,移动互联网的发展增大其遭受攻击的可能,功能强大的移动端间谍软件能通过移动设备入侵企业内网,访问企业的服务器,进而窃取数据或执行更具破坏性的操作,给企业的正常运行带来危害;

3、对国家网络安全来讲,一些能力强大的间谍软件开发组织将手中的间谍软件作为网络武器出售给其他国家、地区执法机构以及独裁政权,给国家的网络安全也带来了很大的安全挑战。

间谍软件在危害巨大的同时,其检测和预防上也存在不少难点:

1、间谍软件的目标通常比较明确,受害用户范围小,对安全软件来说,比较难以覆盖;

2、部分功能强大的间谍软件会利用0 day漏洞进行感染和作恶,很难有效预防;

3、间谍软件传播渠道多种多样,各种技术手段和社工方式并存,难以进行有效防范;

4、间谍软件一般具有很高的隐蔽性,且部分间谍软件有智能的自毁功能,能检查宿主设备环境或接收远程指令进行自毁并清理痕迹,躲避安全软件的检测。

六、应对措施和防护建议

间谍软件的泛滥给我们的隐私和财产安全带来的极大的挑战,商业间谍软件的滥用也可能激化组织或家庭成员之间的矛盾。如何有效的防范”间谍软件”的侵袭是一个十分重要的问题,为应对未来严峻的安全挑战,腾讯安全已推出自研AI反病毒引擎——腾讯TRP引擎,TRP引擎通过对系统层的敏感行为进行监控,配合能力成熟的AI技术对应用行为的深度学习,能有效识别”间谍软件”的风险行为,并实时阻断恶意行为,为用户提供更高智能的实时终端安全防护。

针对恶意软件开发者,腾讯反诈骗实验室基于海量的样本APK数据、URL数据和手机号码黑库建立了神羊情报系统,可以根据恶意”间谍软件”的恶意行为、传播URL和样本信息进行聚类分析,溯源追踪恶意软件背后的开发者,予以精确打击,保护广大用户免受恶意软件侵害。

同时,为尽可能的避免”间谍软件”的危害,我们也给用户提出了以下几条防护建议:

1、不要安装非可信渠道的应用和点击可疑的URL;

2、手机设置安全锁,如PIN码、手势或密码等,防止其他人非法接触你的设备;

3、及时进行安全更新;

4、安装手机管家等安全软件,实时进行保护。